Η Check Point Research, το Threat Intelligence τμήμα της Check Point® Software Technologies Ltd. (NASDAQ: CHKP), κορυφαίος πάροχος λύσεων κυβερνοασφάλειας παγκοσμίως, δημοσίευσε το Global Threat Index για το μήνα Σεπτέμβριο του 2021.

Οι ερευνητές αναφέρουν ότι ενώ το Trickbot παραμένει στην κορυφή της λίστας με τα πιο διαδεδομένα κακόβουλα προγράμματα, επηρεάζοντας το 5% των οργανισμών παγκοσμίως, το πρόσφατα αναγεννημένο Emotet επιστρέφει στην έβδομη θέση της λίστας. Η CPR αποκαλύπτει επίσης ότι ο κλάδος που δέχεται τις περισσότερες επιθέσεις είναι αυτός της Εκπαίδευσης/Έρευνας.

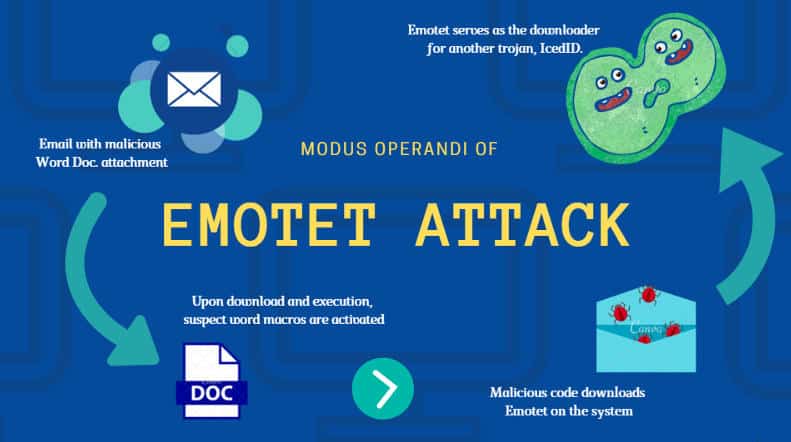

Παρά τις σημαντικές προσπάθειες της Europol και πολλών άλλων φορέων επιβολής του νόμου νωρίτερα φέτος για την καταστολή του Emotet, το διαβόητο botnet επιβεβαιώθηκε ότι επανήλθε σε δράση τον Νοέμβριο και είναι ήδη το έβδομο πιο συχνά χρησιμοποιούμενο κακόβουλο λογισμικό. Το Trickbot βρίσκεται στην κορυφή της λίστας για έκτη φορά αυτόν τον μήνα και εμπλέκεται ακόμη και με τη νέα παραλλαγή του Emotet, η οποία εγκαθίσταται σε μολυσμένους υπολογιστές χρησιμοποιώντας την υποδομή του Trickbot.

Το Emotet εξαπλώνεται μέσω phishing emails που περιέχουν μολυσμένα αρχεία Word, Excel και Zip, τα οποία αναπτύσσουν το Emotet στον υπολογιστή του θύματος. Τα μηνύματα ηλεκτρονικού ταχυδρομείου περιέχουν ενδιαφέροντες τίτλους όπως τρέχουσες ειδήσεις, τιμολόγια και ψεύτικα εταιρικά σημειώματα για να δελεάσουν τα θύματα να τα ανοίξουν. Πιο πρόσφατα, το Emotet άρχισε επίσης να εξαπλώνεται μέσω κακόβουλων πακέτων Windows App Installer προσποιούμενα λογισμικό Adobe.

Το γεγονός ότι χρησιμοποιεί την υποδομή του Trickbot σημαίνει ότι συντομεύει τον χρόνο που θα χρειαζόταν για να αποκτήσει ένα αρκετά σημαντικό έρεισμα σε δίκτυα σε όλο τον κόσμο. Καθώς εξαπλώνεται μέσω μηνυμάτων ηλεκτρονικού ταχυδρομείου phishing με κακόβουλα συνημμένα αρχεία, είναι ζωτικής σημασίας τόσο η ευαισθητοποίηση όσο και η εκπαίδευση των χρηστών να βρίσκονται στην κορυφή της λίστας προτεραιοτήτων των οργανισμών όσον αφορά την ασφάλεια στον κυβερνοχώρο.

Και όποιος θέλει να κατεβάσει λογισμικό Adobe θα πρέπει να θυμάται, όπως και με κάθε εφαρμογή, να το κάνει μόνο μέσω επίσημων μέσων., δήλωσε η Maya Horowitz, VP Research στην Check Point Software.

Η CPR αποκάλυψε επίσης ότι ο κλάδος εκπαίδευσης/έρευνας είναι αυτός με τις περισσότερες επιθέσεις παγκοσμίως για τον μήνα Νοεμβριο, ακολουθούμενος από τους επικοινωνίες και κυβέρνησης/στρατού. Το “Web Servers Malicious URL Directory Traversal” εξακολουθεί να είναι η πιο συχνά εκμεταλλευόμενη ευπάθεια, επηρεάζοντας το 44% των οργανισμών παγκοσμίως, ακολουθούμενο από το “Web Server Exposed Git Repository Information Disclosure” που επηρεάζει το 43,7% των οργανισμών παγκοσμίως. Η “HTTP Headers Remote Code Execution” παραμένει στην τρίτη θέση της λίστας με τις πιο συχνά εκμεταλλευόμενες ευπάθειες, με παγκόσμιο αντίκτυπο 42%.

Κορυφαίες οικογένειες κακόβουλων λογισμικών

*Τα βέλη αφορούν στη μεταβολή της κατάταξης σε σχέση με τον προηγούμενο μήνα.

Αυτόν τον μήνα, το Trickbot είναι το πιο δημοφιλές κακόβουλο λογισμικό που επηρεάζει το 5% των οργανισμών παγκοσμίως, ακολουθούμενο από τον Agent Tesla και το Formbook, και τα δύο με παγκόσμιο αντίκτυπο 4%.

- ↔ Trickbot – Το Trickbot είναι ένα modular Botnet και Τραπεζικό Trojan που ενημερώνεται συνεχώς με νέες δυνατότητες, χαρακτηριστικά και διαύλους διανομής. Αυτό του επιτρέπει να είναι ένα ευέλικτο και προσαρμόσιμο κακόβουλο λογισμικό που μπορεί να διανεμηθεί ως μέρος καμπανιών πολλαπλών χρήσεων.

- ↑ Agent Tesla – Το Agent Tesla είναι ένα προηγμένο RAT που λειτουργεί ως keylogger και υποκλοπέας πληροφοριών, το οποίο είναι ικανό να παρακολουθεί και να συλλέγει στοιχεία του πληκτρολογίου του θύματος, το πληκτρολόγιο του συστήματος, να λαμβάνει στιγμιότυπα οθόνης και να αποσπά διαπιστευτήρια σε διάφορα λογισμικά που είναι εγκατεστημένα στο μηχάνημα του (συμπεριλαμβανομένων των Google Chrome, Mozilla Firefox και Microsoft Outlook).

- ↑ Formbook – Το Formbook είναι ένα InfoStealer που συλλέγει διαπιστευτήρια από διάφορα προγράμματα περιήγησης στο διαδίκτυο, συλλέγει στιγμιότυπα οθόνης, παρακολουθεί και καταγράφει τις πληκτρολογήσεις και μπορεί να κατεβάζει και να εκτελεί αρχεία σύμφωνα με τις εντολές C&C.

Κορυφαίες επιθέσεις σε βιομηχανίες παγκοσμίως:

Αυτόν τον μήνα, η Εκπαίδευση/Έρευνα είναι ο κλάδος με τις περισσότερες επιθέσεις παγκοσμίως, ακολουθούμενος από τις Επικοινωνίες και την Κυβέρνηση/Στρατό.

- Εκπαίδευση/Ερευνα

- Επικοινωνίες

- Κυβέρνηση/Στρατός

Οι πιο εκμεταλλεύσιμες ευπάθειες

Αυτόν τον μήνα, η ” Web Servers Malicious URL Directory Traversal” εξακολουθεί να είναι η πιο συχνά αξιοποιούμενη ευπάθεια, επηρεάζοντας το 44% των οργανισμών παγκοσμίως, ακολουθούμενη από την ” Web Server Exposed Git Repository Information Disclosure “, η οποία επηρεάζει το 43,7% των οργανισμών παγκοσμίως. Η ” HTTP Headers Remote Code Execution” παραμένει στην τρίτη θέση της λίστας με τις ευπάθειες με τις περισσότερες εκμεταλλεύσεις, με παγκόσμιο αντίκτυπο 42%.

- ↔ Web Servers Malicious URL Directory Traversal (CVE-2010-4598,CVE-2011-2474,CVE-2014-0130,CVE-2014-0780,CVE-2015-0666,CVE-2015-4068,CVE-2015-7254,CVE-2016-4523,CVE-2016-8530,CVE-2017-11512,CVE-2018-3948,CVE-2018-3949,CVE-2019-18952,CVE-2020-5410,CVE-2020-8260) – Υπάρχει ευπάθεια διάσχισης καταλόγου σε διάφορους διακομιστές ιστού. Η ευπάθεια οφείλεται σε σφάλμα επικύρωσης εισόδου σε έναν διακομιστή ιστού που δεν καθαρίζει σωστά τη διεύθυνση URL για τα μοτίβα διάσχισης καταλόγου. Η επιτυχής εκμετάλλευση επιτρέπει σε μη εξουσιοδοτημένους απομακρυσμένους επιτιθέμενους να αποκαλύψουν ή να αποκτήσουν πρόσβαση σε αυθαίρετα αρχεία στον ευάλωτο διακομιστή.

- ↔ Web Server Exposed Git Repository Information Disclosure – Έχει αναφερθεί ένα κενό ασφαλείας για την αποκάλυψη πληροφοριών στο Git Repository. Η επιτυχής εκμετάλλευση αυτής της ευπάθειας θα μπορούσε να επιτρέψει την ακούσια αποκάλυψη πληροφοριών λογαριασμού.

- ↔ HTTP Headers Remote Code Execution (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) – Οι κεφαλίδες HTTP επιτρέπουν στον πελάτη και τον διακομιστή να μεταβιβάσουν πρόσθετες πληροφορίες με ένα αίτημα HTTP. Ένας απομακρυσμένος εισβολέας μπορεί να χρησιμοποιήσει μια ευάλωτη επικεφαλίδα HTTP για να εκτελέσει αυθαίρετο κώδικα στο μηχάνημα του θύματος.

Κορυφαία Malwares για κινητά

Τον Σεπτέμβριο το xHelper παρέμεινε στην πρώτη θέση στα πιο διαδεδομένα κακόβουλα προγράμματα για κινητά, ακολουθούμενο από το AlienBot και το FluBot.

1. xHelper – Μια κακόβουλη εφαρμογή που εμφανίστηκε πρώτη φορά τον Μάρτιο του 2019 και χρησιμοποιείται για τη λήψη άλλων κακόβουλων εφαρμογών και την προβολή διαφημίσεων. Η εφαρμογή μπορεί να κρυφτεί από τον χρήστη και μπορεί ακόμη και να επανεγκατασταθεί σε περίπτωση κατάργησης της.

2. AlienBot – Η οικογένεια κακόβουλου λογισμικού AlienBot είναι ένα Malware-as-a-Service (MaaS) για Android συσκευές που επιτρέπει σε έναν απομακρυσμένο εισβολέα, αρχικά, να εισάγει κακόβουλο κώδικα σε νόμιμες οικονομικές εφαρμογές. Ο εισβολέας αποκτά πρόσβαση στους λογαριασμούς των θυμάτων και τελικά ελέγχει πλήρως τη συσκευή τους.

3. FluBot – Το FluBot είναι ένα κακόβουλο λογισμικό Android που διανέμεται μέσω μηνυμάτων (SMS) ηλεκτρονικού ψαρέματος (phishing) και συνήθως υποδύεται μεταφορικές εταιρείες logistics. Μόλις ο χρήστης κάνει κλικ στον σύνδεσμο που υπάρχει στο μήνυμα, το FluBot εγκαθίσταται και αποκτά πρόσβαση σε όλες τις ευαίσθητες πληροφορίες του τηλεφώνου.

Το top 10 στην Ελλάδα |

|||

| Όνομα Malware | Παγκόσμιο Αντίκτυπο | Αντίκτυπο στην Ελλάδα | |

| AgentTesla | 2.59% | 8.93% | |

| Formbook | 3.14% | 8.33% | |

| Trickbot | 4.09% | 5.36% | |

| Remcos | 2.20% | 4.76% | |

| Nanocore | 0.88% | 3.87% | |

| Vidar | 0.97% | 2.98% | |

| Glupteba | 2.41% | 2.68% | |

| Joker | 0.08% | 2.38% | |

| Lovgate | 0.33% | 2.38% | |

| Masslogger | 0.13% | 2.38% | |

Οι οικογένειες των Malware αναλυτικά

AgentTesla

Το AgentTesla είναι ένα προηγμένο RAT (Trojan απομακρυσμένης πρόσβασης) που λειτουργεί ως keylogger και κλέφτης κωδικών πρόσβασης. Ενεργό από το 2014, το AgentTesla μπορεί να παρακολουθεί και να συλλέγει την εισαγωγή πληκτρολογίου και το πρόχειρο συστήματος του θύματος, ενώ μπορεί να καταγράφει στιγμιότυπα οθόνης και να αποσπά διαπιστευτήρια που εισάγονται για μια ποικιλία λογισμικού που είναι εγκατεστημένο στο μηχάνημα του θύματος (συμπεριλαμβανομένων των Google Chrome, Mozilla Firefox και Microsoft Outlook email client). Το AgentTesla πωλείται ανοιχτά ως νόμιμο RAT με τους πελάτες να πληρώνουν $15 – $69 για άδειες χρήσης.

FormBook

Το FormBook είναι ένα InfoStealer που στοχεύει το λειτουργικό σύστημα των Windows και ανιχνεύθηκε για πρώτη φορά το 2016. Διαφημίζεται σε hacking forums ως ένα εργαλείο το οποίο διαθέτει ισχυρές τεχνικές αποφυγής και σχετικά χαμηλές τιμές. Το FormBook συλλέγει credentials από διάφορους web browsers και στιγμιότυπα οθόνης, παρακολουθεί και καταγράφει πληκτρολόγια και μπορεί να κατεβάσει και να εκτελέσει αρχεία σύμφωνα με τις οδηγίες C & C που του έχουν δοθεί.

Trickbot

Το Trickbot είναι ένα modular Botnet και Τραπεζικό Trojan που στοχεύει πλατφόρμες Windows και κυρίως μεταφέρεται μέσω spam ή από άλλες οικογένειες malware όπως το Emotet. Το Trickbot στέλνει πληροφορίες σχετικά με το μολυσμένο σύστημα και μπορεί επίσης να κατεβάσει και να εκτελέσει αυθαίρετα modules από μια μεγάλη γκάμα διαθέσιμων, όπως ένα VNC module για χρήση από απόσταση ή ένα SMB module για εξάπλωση εντός ενός επηρεασμένου δικτύου. Μόλις μολυνθεί ένα μηχάνημα, οι παράγοντες απειλής πίσω από το κακόβουλο λογισμικό Trickbot, χρησιμοποιούν αυτήν την ευρεία γκάμα modules όχι μόνο για να κλέψει τραπεζικά credentials από τον υπολογιστή-στόχο, αλλά και για πλευρική μετακίνηση και αναγνώριση στον ίδιο τον οργανισμό, πριν μια στοχευμένη επίθεση ransomware σε ολόκληρη την εταιρεία.

Remcos

Το Remcos είναι ένας RAT που εμφανίστηκε για πρώτη φορά το 2016. Το Remcos διανέμεται μέσω κακόβουλων εγγράφων του Microsoft Office τα οποία επισυνάπτονται σε μηνύματα ηλεκτρονικού ταχυδρομείου SPAM και έχει σχεδιαστεί για να παρακάμπτει την ασφάλεια UAC των Microsoft Windowss και να εκτελεί κακόβουλο λογισμικό με υψηλού επιπέδου προνόμια.

NanoCore

Το NanoCore είναι ένα Trojan απομακρυσμένης πρόσβασης, το οποίο παρατηρήθηκε για πρώτη φορά στη φύση το 2013 και στοχεύει σε χρήστες του λειτουργικού συστήματος Windows. Όλες οι εκδόσεις του RAT διαθέτουν βασικά πρόσθετα και λειτουργίες, όπως καταγραφή οθόνης, εξόρυξη κρυπτογραφικού νομίσματος, απομακρυσμένο έλεγχο της επιφάνειας εργασίας και κλοπή συνεδρίας webcam.

Vidar

Το Vidar είναι ένα infolstealer που στοχεύει λειτουργικά συστήματα Windows. Για πρώτη φορά εντοπίστηκε στα τέλη του 2018, έχει σχεδιαστεί για να κλέβει κωδικούς πρόσβασης, δεδομένα πιστωτικών καρτών και άλλες ευαίσθητες πληροφορίες από διάφορα προγράμματα περιήγησης ιστού και ψηφιακά πορτοφόλια. Το Vidar έχει πωληθεί σε διάφορα διαδικτυακά φόρουμ και έχει χρησιμοποιηθεί dropper κακόβουλου λογισμικού που κατεβάζει το GandCrab ransomware ως δευτερεύον ωφέλιμο φορτίο του.

Glupteba

Γνωστό από το 2011, το Glupteba είναι μια πίσω πόρτα που σταδιακά ωρίμασε σε botnet. Μέχρι το 2019 περιελάμβανε έναν μηχανισμό ενημέρωσης διευθύνσεων C&C μέσω δημόσιων λιστών BitCoin, μια ενσωματωμένη δυνατότητα κλοπής προγράμματος περιήγησης και έναν router εκμεταλλευτή.

Joker

Ένα android Spyware στο Google Play, σχεδιασμένο να κλέβει μηνύματα SMS, λίστες επαφών και πληροφορίες της συσκευής. Επιπλέον, το κακόβουλο λογισμικό υπογράφει στο θύμα σιωπηλά για premium υπηρεσίες σε διαφημιστικούς ιστότοπους.

lovgate

Το lovgate είναι ένα “σκουλήκι” υπολογιστή που μπορεί να εξαπλωθεί μέσω κοινής χρήσης δικτύου, ηλεκτρονικού ταχυδρομείου και δικτύων αρχείων κοινής χρήσης. Μόλις εγκατασταθεί, το πρόγραμμα αντιγράφεται σε διάφορους φακέλους στον υπολογιστή του θύματος και διανέμει κακόβουλα αρχεία που παρέχουν ως αποτέλεσμα απομακρυσμένη πρόσβαση στους επιτιθέμενους.

Masslogger

Το Masslogger είναι κλέφτης διαπιστευτηρίων .NET. Αυτή η απειλή είναι ένα εργαλείο αναγνώρισης που μπορεί να χρησιμοποιηθεί για την εξαγωγή δεδομένων από στοχευμένους κεντρικούς υπολογιστές.

Τα Global Threat Impact Index και ThreatCloud Map της Check Point Software, βασίζονται στο τμήμα ThreatCloud intelligence της εταιρείας. Το ThreatCloud παρέχει πληροφορίες απειλής σε πραγματικό χρόνο που προέρχονται από εκατοντάδες εκατομμύρια αισθητήρες παγκοσμίως, μέσω δικτύων, τελικών σημείων και κινητών συσκευών.

Η νοημοσύνη είναι εμπλουτισμένη με AI-based engines και αποκλειστικά ερευνητικά δεδομένα από την Check Point Research, το τμήμα Intelligence & Research της Check Point Software Technologies.

Η πλήρης λίστα με τις 10 κορυφαίες οικογένειες κακόβουλου λογισμικού τον Νοέμβριο βρίσκεται στο ιστολόγιο της Check Point.

Δελτίο Τύπου

Μην ξεχάσετε να ακολουθήσετε το Xiaomi-miui.gr στο Google News για να ενημερώνεστε αμέσως για όλα τα νέα άρθρα μας ! Μπορείτε επίσης αν χρησιμοποιείτε RSS reader, να προσθέσετε την σελίδα μας στη λίστα σας, ακολουθώντας απλά αυτό τον σύνδεσμο >> https://xiaomi-miui.gr/feed

Μην ξεχάσετε να ακολουθήσετε το Xiaomi-miui.gr στο Google News για να ενημερώνεστε αμέσως για όλα τα νέα άρθρα μας ! Μπορείτε επίσης αν χρησιμοποιείτε RSS reader, να προσθέσετε την σελίδα μας στη λίστα σας, ακολουθώντας απλά αυτό τον σύνδεσμο >> https://xiaomi-miui.gr/feed

Ακολουθήστε μας και στο Telegram ώστε να μαθαίνετε από τους πρώτους την κάθε μας είδηση!